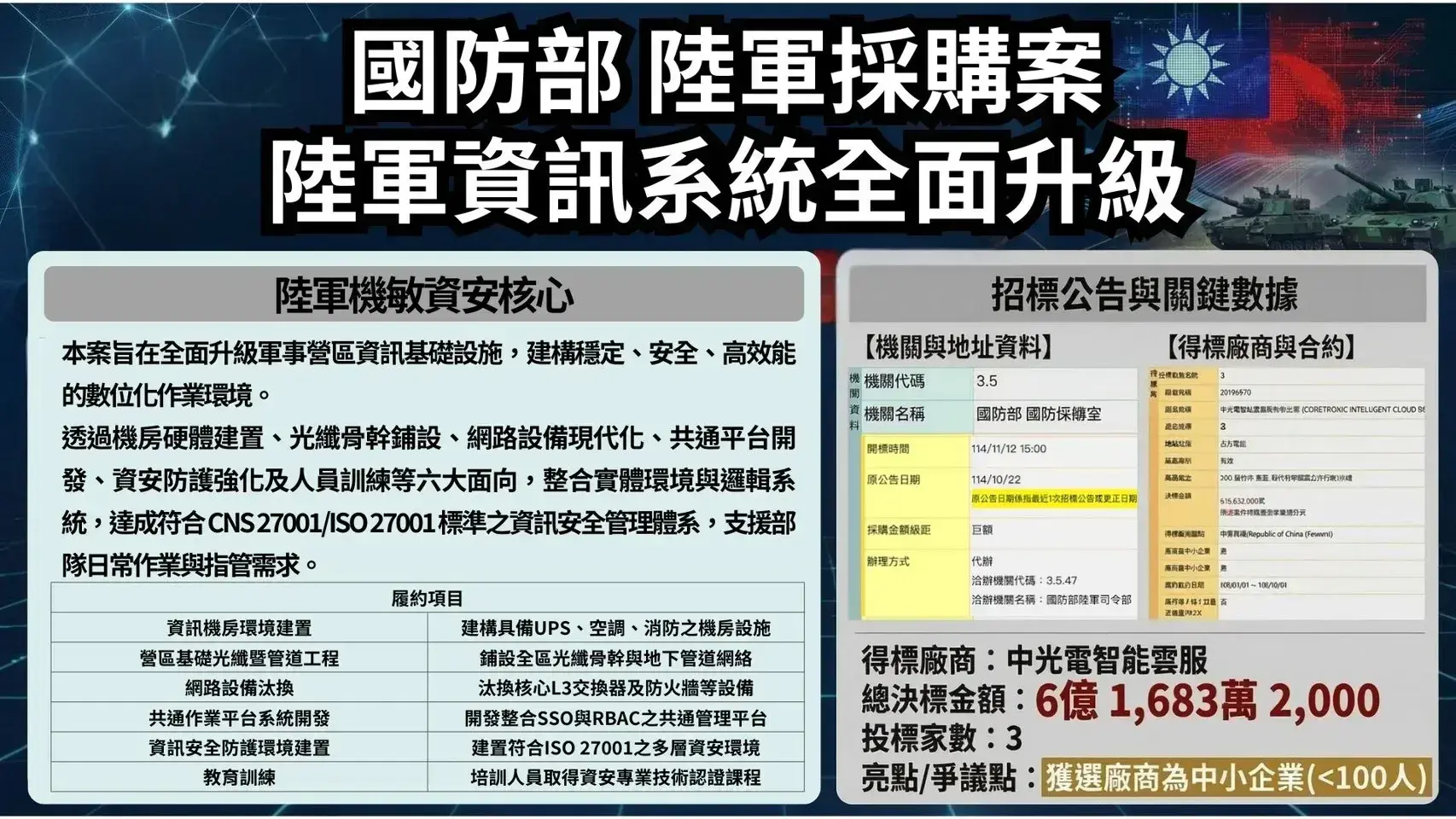

國防部針對陸軍機敏單位推動高達6.16億元的「資訊支援服務系統建置案」,去年11月開標,卻爆出嚴重爭議!

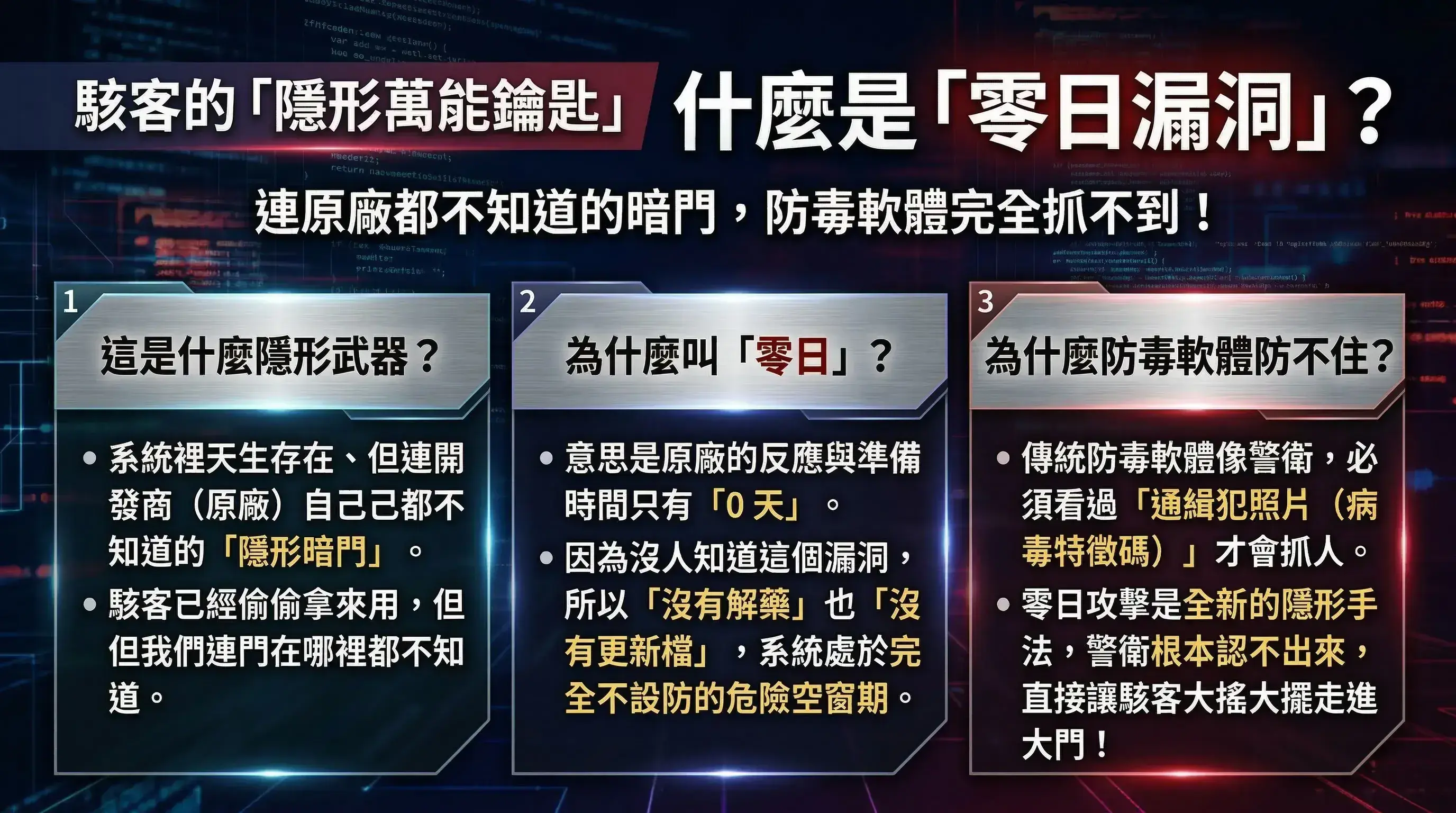

該案旨在全面更新陸軍內部資訊基礎設施與防火牆,最終卻由一家資本額較小,且缺乏大型資安建置背景的廠商,貼合預算底價得標,另外兩家具備資安實績,百億元資本額的大廠卻雙雙落榜。更嚴重的是國安疑慮,得標廠商採用的Fortinet防火牆設備,近年屢被證實存在「零日漏洞(Zero-day vulnerability)」,甚至已被多國情報機構列為「高風險設備」。

根據公開資料,該案由國防部採購室辦理招標,履約執行單位為國防部陸軍司令部,預算金額為新台幣616,832,000元。主要目標包括更新陸軍機敏單位防火牆,建置現代化機房基礎設施,導入零信任架構(Zero Trust Architecture),建立異地備援系統,提升整體網路頻寬與資安防護能力等,設備還要能整合國軍營區網路管理系統(BNS)。

缺乏資安實績,一毛未減得標,決標邏輯違悖常理

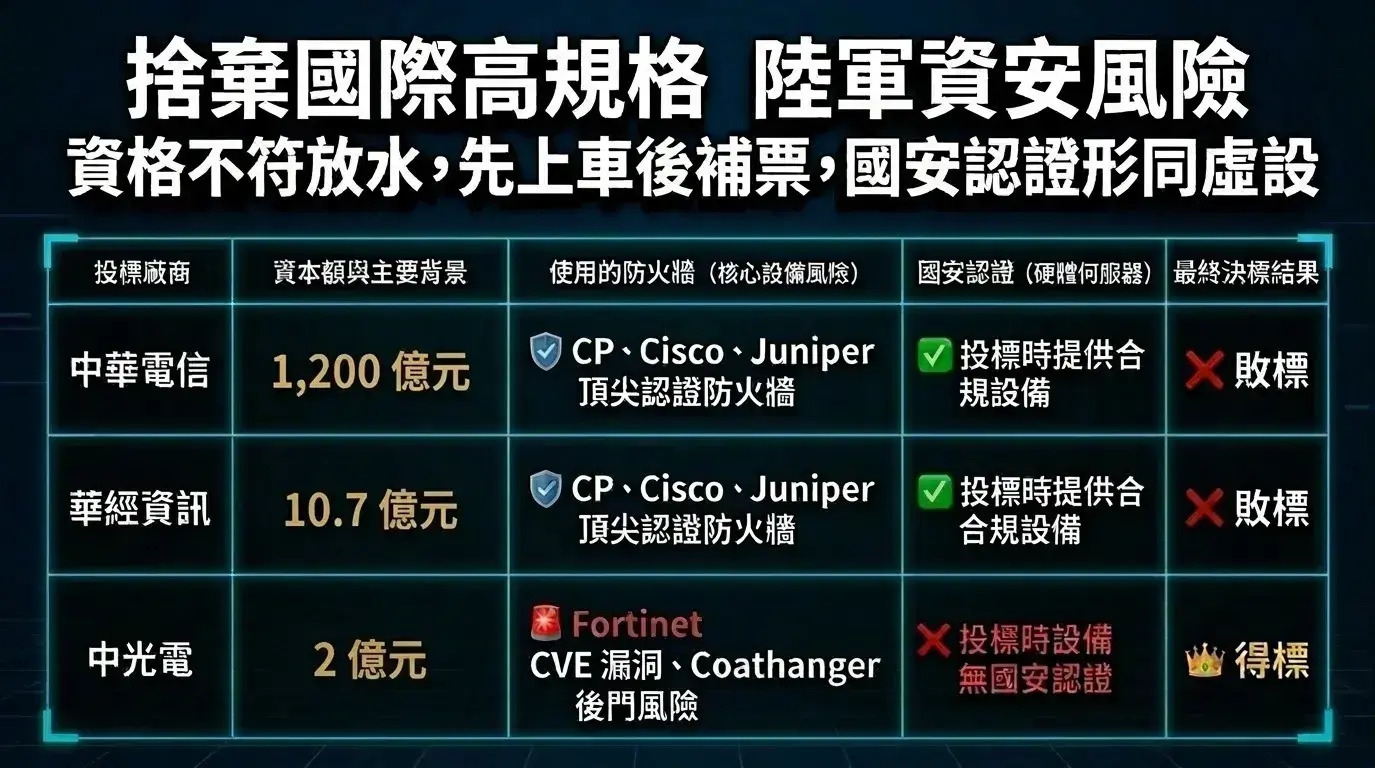

該案的第一項爭議是,參與競標的三家廠商中,中華電信與華經資訊,皆是具備壓倒性技術實力,與國家級建置經驗的資安巨頭 ,最終得標的中光電,資本額僅2億元,主業為無人機與機器人,是本次競標中資安建置實績最弱勢的廠商。

更令人費解的是,「最有利標」的招標規範,價格評選通常佔有約20%的重要配比,然而,中光電並未提供任何折扣,報價拿滿機關公告的預算上限。一家相對缺乏項目經驗,規模較小的公司,在面對兩大資安巨頭競爭時,竟然可以不降價強勢得標,決標邏輯反常,不免令人質疑。

捨棄國際高規,無視被駭實例,陸軍資安自陷風險常理

該案第二項,也是最大的爭議,在於得標廠商所提供的核心設備。該案未得標的廠商,皆端出具備高階國安認證的國際頂尖防火牆,如Check Point、Cisco、Juniper等,得標的中光電卻採用近年在國際上資安爭議相對較大的Fortinet防火牆。

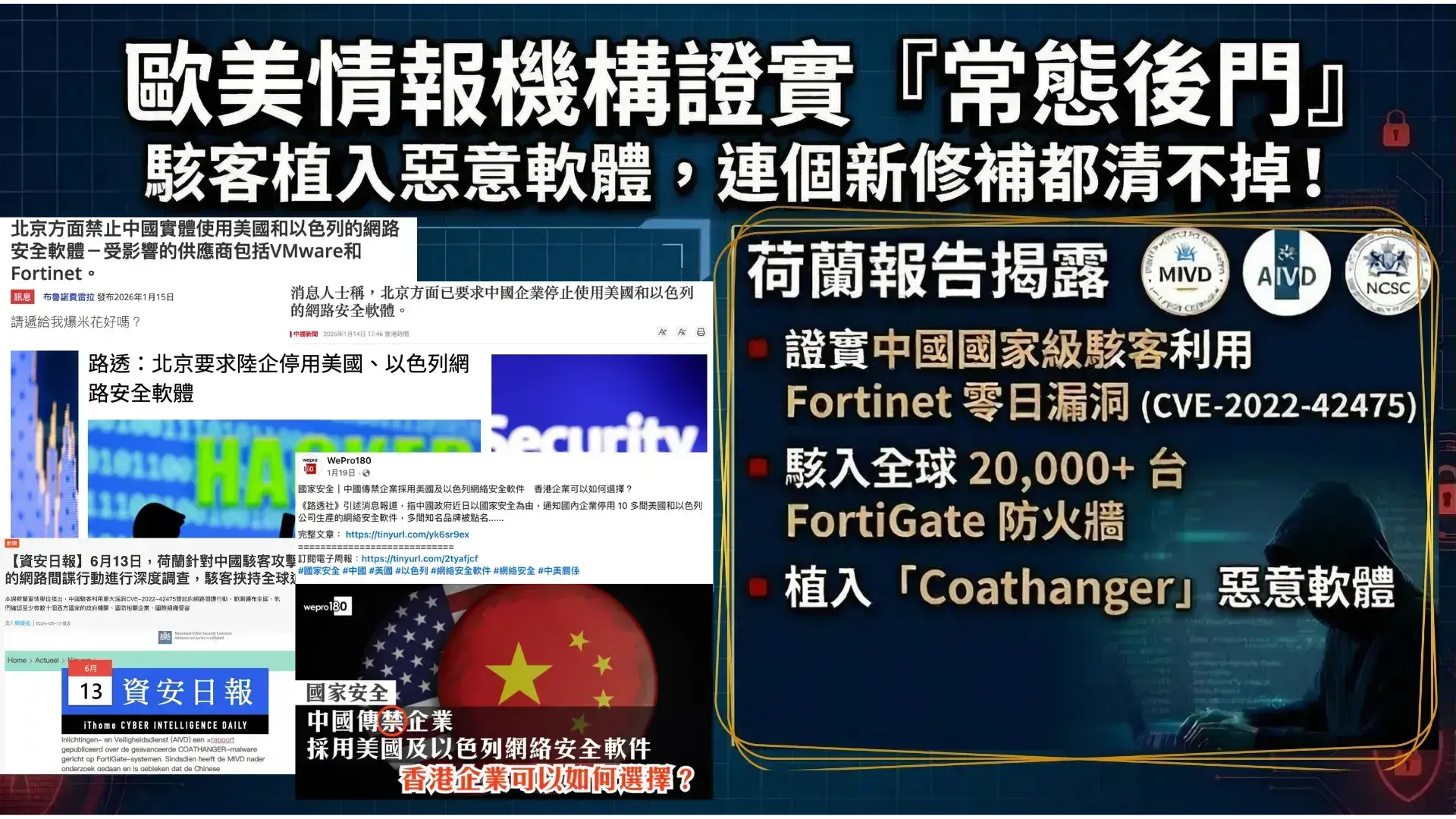

根據荷蘭軍事情報與安全局(MIVD),與國家網路安全中心(NCSC)在2024年發布的調查報告,證實中國國家級駭客曾鎖定Fortinet系統的漏洞,成功駭入包含荷蘭國防部在內、全球高達20,000台的FortiGate設備。

Fortinet防火牆的伺服器軟體頻繁爆出「重大系統漏洞」(國際資安代碼包含:CVE-2022-42475、CVE-2023-27997、CVE-2024-21762、CVE-2025-59718、CVE-2026-24858 等),導致設備防線形同虛設,荷蘭情報機構更進一步示警,中國駭客在攻破該設備後,會植入名為「Coathanger」的隱蔽遠端控制惡意軟體,這種惡意程式極度頑強,即便軍方事後將設備重新開機、甚至進行韌體升級與漏洞修補,該後門依然會持久地存在於系統中,讓駭客隨時能進出竊取國防機密。

未來,這套有後門疑慮的設備,還要直接連入並整合國軍的BNS中樞網管系統,一旦被植入木馬,等於駭客可以直接監視,或癱瘓整個軍區的網路管理中樞,2026年初,連中國政府為了防堵國安漏洞,都已下令全面禁用包含Fortinet在內的西方設備,外國軍方也多採用Cisco、Juniper等高階設備,國防部卻反其道而行,將國防機敏單位置於險境。

資格不符放水,先上車後補票,國安認證形同虛設

第三項爭議是,不僅防火牆存在被駭的高風險,得標廠商搭配的硬體伺服器(D-Link)也爆出資格不符的爭議。

該案招標明文規定,設備必須通過國安規定之認證,落榜的兩家大廠皆提供合規設備,但中光電在投標當下,其設備尚未通過軍方的國安驗證。啟人疑竇的是,面對如此重大的規格缺失,國防部非但未在第一時間淘汰中光電,竟大開方便之門,允許其得標後,遲至今年1月中旬才將設備送交國防部「補測」。「先上車,後補票」招標不公,把關機制也形同虛設。

不僅是普通防火牆,更是軍網中樞

對此,立法院外交暨國防委員會召委馬文君表示,相較於防火牆,本案最大風險在於BNS(Base Network System),它是國軍營區網路管理核心系統,負責監控與管理各營區網路設備,這「不是普通防火牆,是整個軍網中樞」。一旦整合設備遭入侵,等同於讓駭客取得整個軍區網路的監控與控制權,網攻殺傷力加倍,後果不堪設想。

因此,若上述招標爭議皆屬實,該案從決標邏輯、設備選型,到資格審查,幾乎每個關鍵環節都有疑義,這樣的採購決策,究竟是專業判斷?還是制度失靈?另有隱情?國防部應有責任向社會清楚說明。